Architektura oprogramowania

1/32

There's no tags or description

Looks like no tags are added yet.

Name | Mastery | Learn | Test | Matching | Spaced | Call with Kai |

|---|

No analytics yet

Send a link to your students to track their progress

33 Terms

Proces projektowania architektonicznego obejmuje:

a. implementację modułu

b. modelowanie sterowania

c. podział na moduły

d. strukturalizację systemu

c. podział na moduły

d. strukturalizację systemu

Celem taktyk modyfikowalności jest:

a. zapobiegać temu, aby uszkodzenia przerodizły się w awarie lub przynajmniej ograniczać efekty uszkodzeń i umożliwiać naprawę

b. redundancja bierna

c. kontrolowanie czasu i kosztu implementowania, testowania i wdrażania zmian

d. kontrolowanie czasu, w którym jest generowana odpowiedź

c. kontrolowanie czasu i kosztu implementowania, testowania i wdrażania zmian

Z taktyka dostępności wiąże się możliwość wykrywania uszkodzeń systemu. Jakie są metody wykrywania uszkodzeń?

a. puls

b. redundancja aktywna

c. sygnał-echo

d. wyjątki

a. puls

c. sygnał-echo

d. wyjątki

Taktyki osiągania bezpieczeństwa można podzielić na związane z opieraniem się atakom, z wykrywaniem ich oraz z przywracaniem stanu normalnego po atakach. Do osiągnięcia tych celów mogą być w różnych połączeniach stosowane:

a. ograniczenia dostępu

b. udostępnianie haseł

c. utrzymywanie poufności danych

d. uwierzytelnianie użytkowników

a. ograniczenia dostępu

c. utrzymywanie poufności danych

d. uwierzytelnianie użytkowników

Architektura widoku logicznego obsługuje przede wszystkim wymagania funkcjonalne - to co system powinien zapewnić w zakresie usług dla swoich użytkowników

a. prawda

b. fałsz

a. prawda

wzorzec architektoniczny jest architekturą

a. prawda

b. fałsz

b. fałsz

W ogólnym scenariuszu jakościowym bezpieczeństwa, bodźcem może być próba wyświetlenia danych, zmiany(usunięcia) danych, uzyskania dostępu lub zredukowania dostępności usług systemu

a. prawda

b. fałsz

a. prawda

czas wprowadzenia oprogramowania na rynek może być biznesową cechą jakościową

a. prawda

b. fałsz

a. prawda

cechą jakościową architektury jest koncepcyjna jednorodność

a. prawda

b. fałsz

a. prawda

ewaluacja architektury metodą LAE aby mogła być stosowana regularnie wymaga wykonania wszystkich kroków w każdej sesji

a. prawda

b. fałsz

b. fałsz

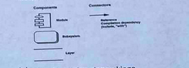

Rysunek poniżej pokazuje notację używaną w jednym z widoków architektury 4+1. Do jakiego widoku odnosi się ta notacja?

a. do widoku deweloperskiego

b. do widoku fizycznego

c. do widoku logicznego

d. do widoku przetwarzania

a. do widoku deweloperskiego

Własnością wzorców integrowalności, takich jak: nakładka, most, mediator jest:

a. dostęp do elementu nie wymaga jego wymagalności

b. dostęp do elementu nie wymaga modyfikowania jego interfejsu

c. spadek wydajności dostępu do elementu

d. wzrost wydajności dostępu do elementu

b. dostęp do elementu nie wymaga modyfikowania jego interfejsu

Podczas ewaluacji architektury metodą ATAM uczestnikami są:

a. członkowie zespołu ewaluacyjnego

b. członkowie zespołu projektowego

c. twórcy systemów komunikujących się z rozwijanym rozwiązaniem

d. użytkownicy

a. członkowie zespołu ewaluacyjnego

b. członkowie zespołu projektowego

Do wzorców modyfikowalności należą:

a. wzorzec klient-serwer

b. wzorzec wtyczka

c. wzorzec siatka usług

d. wzorzec publikuj-subskrybuj

b. wzorzec wtyczka

d. wzorzec publikuj-subskrybuj

Do wzorców użyteczności należą:

a. wzorzec model widok kontroler(MVC)

b. wzorzec warstwy

c. wzorzec obserwator

d. wzorzec pamiątka

a. wzorzec model widok kontroler(MVC)

Łączenie dwóch perspektyw architektonicznych jest możliwe pod warunkiem, że obie są tego samego rodzaju

a. prawda

b. fałsz

b. fałsz

Co to jest wzorzec architektoniczny?

a. wzorzec architektoniczny jest opisem klas i interfejsów wraz ze zbiorem ograniczeń dotyczących sposobu ich używania

b. wzorzec architektoniczny jest opisem elementu i rodzajów powiązań bez uwzględnienia ograniczeń

c. wzorzec architektoniczny jest opisem elementu i rodzajów powiązań wraz ze zbiorem ograniczeń dotyczących sposobu ich używania

d. wzorzec architektoniczny jest opisem klas i interfejsów bez uwzględniania ograniczeń

c. wzorzec architektoniczny jest opisem elementu i rodzajów powiązań wraz ze zbiorem ograniczeń dotyczących sposobu ich używania

Struktury modułowe dzielą się między innymi na:

a. struktury dekompozycji

b. struktury genetyczne

c. struktury klasowe

d. struktury sieciowe

a. struktury dekompozycji

c. struktury klasowe

Struktury komponentowo-łącznikowe dzielą się między innymi naL

a. struktury dekompozycji

b. struktury klient-serwer

c. struktury procesowe (lub oparte na procesach komunikowania się)

d. struktury współbieżności

b. struktury klient-serwer

c. struktury procesowe (lub oparte na procesach komunikowania się)

d. struktury współbieżności

Struktury alokacyjne dzielimy między innymi na:

a. struktury implementacyjne

b. struktury klasowe

c. struktury wdrożeniowe

d. struktury współużytkowanych danych

a. struktury implementacyjne

c. struktury wdrożeniowe

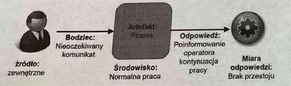

Na rysunku przedstawiono jeden ze scenariuszy atrybutów jakościowych. Jaki?

a. arbitraż zasobów

b. scenariusz dostępności

c. taktykę modyfikowalności

d. scenariusz testowalności

b. scenariusz dostępności

Modele architektoniczne obejmują:

a. model interfejsów

b. model implementacji klas

c. model związków(przepływ danych między systemami)

d. model dynamiczny procesu

a. model interfejsów

c. model związków(przepływ danych między systemami)

d. model dynamiczny procesu

Jednym z atrybutów jakościowych oprogramowania jest używalność. Co jest źródłem scenariusza używalności?

a. architekt oprogramowania

b. jedno z licznych niezależnych źródeł

c. użytkownik końcowy

d. twórca jednostki

c. użytkownik końcowy

Bodźce atrybutów jakościowych to:

a. dostępność

b. efektywność

c. modyfikowalność

d. testowalność

Chat i gemini mówią że żadna nie jest poprawna xd, ale na teście zaznaczone było:

c. modyfikowalność

d. testowalność

Nigor uważa, że:

a. dostępność

b. efektywność

c. modyfikowalność

Moduł:

a. jest komponentem systemu, który oferuje co najmniej jedną usługę innym modułom

b. może korzystać z usług innych modułów

b. może korzystać z usług innych modułów

W modelu sterowania mamy:

a. sterowanie zdalne

b. sterowanie zdarzeniowe

c. sterowanie zdecentralizowane

d. sterowanie wywołanie-powrót

b. sterowanie zdarzeniowe

d. sterowanie wywołanie–powrót

Narzędzia modelowania procesów biznesowych to:

a. diagramy czynności

b. diagramy maszyny stanowej

c. diagramy przypadków użycia

d. diagramy sieciowe

a. diagramy czynności

c. diagramy przypadków użycia

Które modele służą do podziału podsystemu na moduły?

a. modele architektury sieciowej

b. modele diagramów wdrożenia

c. modele obiektowe

d. modele przepływu danych

c. modele obiektowe

d. modele przepływu danych

Architektura jest kształtowana przez pewien zbiór wymagań funkcjonalnych, jakościowych i biznesowych. Te wymagania określamy jako:

a. architektoniczne mechanizmy redundancji aktywnej

b. architektoniczne mechanizmy efektywności

c. architektoniczne mechanizmy napędzające

d. architektoniczne mechanizmy testujące

c. architektoniczne mechanizmy napędzające

W metodzie ADD informacje wejściowe mają postać:

a. zbioru scenariuszy dostępności

b. zbioru fizycznych elementów systemu

c. zbioru wymagań

d. zbioru taktyk dostępności

c. zbioru wymagań

Czym jest metoda LAE?

a. Metoda służąca do implementacji modułów systemu oraz automatycznego generowania kodu źródłowego.

b. Metoda testowania wydajności systemu poprzez symulowanie obciążeń w środowisku produkcyjnym.

c. Metoda ewaluacji architektury polegająca na analizie i ocenie rozwiązań architektonicznych pod kątem spełniania wymagań jakościowych.

d. Metoda projektowania interfejsów użytkownika skupiona na poprawie ergonomii i dostępności systemu.

c. Metoda ewaluacji architektury polegająca na analizie i ocenie rozwiązań architektonicznych pod kątem spełniania wymagań jakościowych.

Czym jest metoda ATAM?

a. Metoda projektowania architektury systemu polegająca na podziale systemu na warstwy implementacyjne.

b. Metoda ewaluacji architektury systemu służąca do analizy kompromisów między atrybutami jakościowymi oraz identyfikacji ryzyk i decyzji architektonicznych.

c. Metoda automatycznego testowania interfejsów użytkownika w systemach rozproszonych.

d. Metoda optymalizacji wydajności systemu poprzez dynamiczne równoważenie obciążenia serwerów.

b. Metoda ewaluacji architektury systemu służąca do analizy kompromisów między atrybutami jakościowymi oraz identyfikacji ryzyk i decyzji architektonicznych.

Czym jest metoda ADD?

a. Metoda projektowania architektury systemu oparta na wymaganiach jakościowych i funkcjonalnych, prowadząca do stopniowej dekompozycji systemu.

b. Metoda testowania poprawności działania modułów w systemach rozproszonych.

c. Metoda automatycznego generowania dokumentacji architektury systemu.

d. Metoda wdrażania systemu poprzez równoczesne uruchamianie wszystkich komponentów.

a. Metoda projektowania architektury systemu oparta na wymaganiach jakościowych i funkcjonalnych, prowadząca do stopniowej dekompozycji systemu.