KSN-Test, ISO-OSI, Subnetting

1/42

There's no tags or description

Looks like no tags are added yet.

Name | Mastery | Learn | Test | Matching | Spaced | Call with Kai |

|---|

No analytics yet

Send a link to your students to track their progress

43 Terms

Was ist das Schichtenmodell und wie funktioniert es?

Das Schichtenmodell ermöglicht Kommunikation zwischen Systemen.

Jede Schicht bietet der darüberliegenden Dienste an, ohne dass diese wissen muss, wie sie umgesetzt werden.

So ist die Kommunikation klar und strukturiert.

Schicht 1: Bezeichnung, Orientierung, Hardwarebeispiel

Bitübertragungsschicht, Transport, Hub/Repeater

Schicht 2: Bezeichnung, Orientierung, Hardwarebeispiel

Sicherungsschicht, Transport, Switch/Bridge

Schicht 3: Bezeichnung, Orientierung, Hardwarebeispiel

Vermittlungsschicht, Transport, Router/Layer-3-Switch

Schicht 4: Bezeichnung, Orientierung, Hardwarebeispiel

Transportschicht, Transport, Gateway

Schicht 5: Bezeichnung, Orientierung, Hardwarebeispiel

Sitzungsschicht, Anwendung, -

Schicht 6: Bezeichnung, Orientierung, Hardwarebeispiel

Darstellungsschicht, Anwendung, -

Schicht 7: Bezeichnung, Orientierung, Hardwarebeispiel

Anwendungsschicht, Anwendung, -

Bitübertragungsschicht: Aufgabe

Regelt die Übertragung von Bits über das Übertragungsmedium und legt z. B. Kabel, Signale, Darstellung der Daten,… fest.

Sicherungsschicht: Aufgabe

Fehlerfreie Übertragung zwischen direkt verbundenen Geräten

Zugriffsregelung auf das Übertragungsmedium

Error Control

Vermittlungsschicht: Aufgabe

Zuständig für Adressierung und Weiterleitung von Daten

Routing

Transportschicht: Aufgabe

Sorgt für zuverlässige Datenübertragung

Segmentierung des Datenstroms (Datenpakete)

Stauvermeidung

Sicherstellen eines QoS-Levels (Quality of Service)

Sitzungsschicht: Aufgabe

Authentifizierung

Genehmigung (Authorization)

Session restoration (checkpointing and recovery)

Darstellungsschicht: Aufgabe

Übersetzt Daten

Datenkompression

Ver/Entschlüsselung von Daten

Anwendungsschicht: Aufgabe

Schnittstelle zwischen der eigentlichen Anwendung und dem Kommunikationssystem

Verbindungsherstellung zu den unteren Schichten

Daten Ein- und Ausgabe

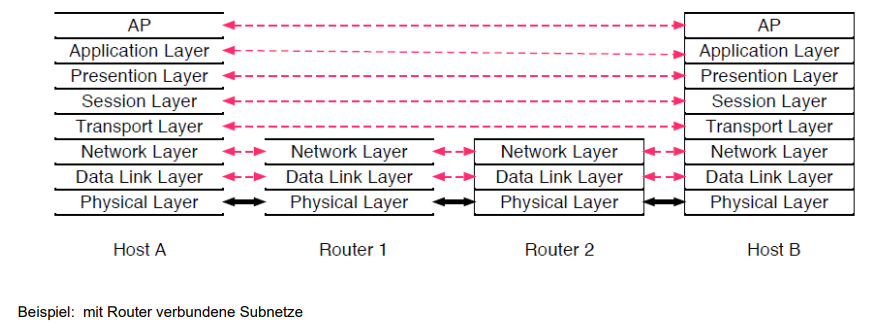

Durch was wird Packet Switching/Routing Netzwerk-Infrastruktur aufgebaut?

Switch: Layer 2 (mit MAC Adresse)

Router: Layer 3 (mit IP Adresse)

Gesamter Datenverkehr mit Routern findet in unteren 3 Schichten statt.

Ab Schicht 4 end-to-end Verbindung.

Beschreibe das Sendeverhalten bei Packet Switching Exchange, PSE.

Sender (Weg nach unten): Schicht gibt eigene Informationen dazu

Empfänger (Weg nach oben): Schicht nimmt Info wieder weg

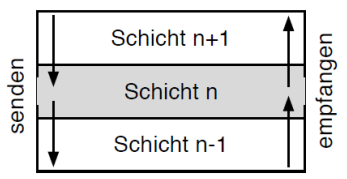

Nenne die 2 Übertragungswege der virtuellen Schicht zu Schicht Kommunikation.

Ein tatsächlicher über die darunterliegende Schicht

Ein virtueller mit der Schicht auf der Empfängerseite

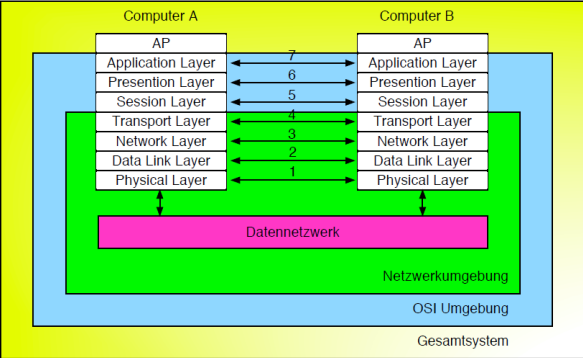

Beschreibe den Aufbau eines OSI Modells im Gesamtsystem.

Gesamtsystem

OSI Umgebung

Netzwerkumgebung

Computer A, Datennetzwerk, Computer B

Aufbau OSI Modell (alle Schichten nennen).

Anwendungsschicht

Darstellungsschicht

Sitzungsschicht

Transportschicht

Vermittlungsschicht

Sicherungsschicht

Bitübertragungsschicht

Aufbau TCP/IP (Original) Modell (alle Schichten nennen).

Anwendungsschicht

Transportschicht

Internetschicht

Übertragungsschicht

Aufbau TCP/IP (Current) Modell (alle Schichten nennen).

Anwendungsschicht

Transportschicht

Vermittlungsschicht

Sicherungsschicht

Bitübertragunsschicht

Nenne 3 Protokolle der Anwendungsschicht.

FTP

DNS (Domain Name Service)

HTTP (Hypertext Transfer Protocol)

Nenne die 2 Protokolle der Transportschicht und erkläre diese.

TCP (Transmission Control Protocol): zuverlässiges, verbindungsorientiertes Protokoll zur sicheren Datenübertragung

UDP (User Datagram Protocol): unzuverlässiges, verbindungsloses Protokoll für schnelle Datenübertragung

Nenne die 2 Protokolle für die Internetschicht und beschreibe sie kurz.

IP (Internet Protocol): stellt Basisdienste für die Übermittlung von Daten in TCP/IP-Netzen bereit

ICMP (Internet Control Message Protocol): dient zur Übertragung von Statusinformationen und Fehlermeldungen. Bestandteil von IP aber als eigenständiges Protokoll zu behandeln

Welche Adressen müssen zum Durchlaufen der TCP/IP-Schichten angegeben werden?

Netzwerkadresse

Internetadresse

Transportprotokolladresse

Portnummer

Nenne 3 Eigenschaften von IP-Adressen.

Jeder Host und Router hat mindestens eine 32-Bit lange IP-Adresse

Eindeutig

Vergabe zentral

Aufgabe der Hostadresse.

Identifiziert einen Rechner

Nenne die Einteilung aller Netzwerkklassen und wie lauten ihre Anfangsbits zur Erkennung der jeweiligen Klasse?

Klasse A: Netzadresse: 8 Bit, Hostadresse: 24 Bit, Anfangsbit: 0

Klasse B: Netzadresse: 16 Bit, Hostadresse: 16 Bit, Anfangsbits: 1 0

Klasse C: Netzadresse: 24 Bit, Hostadresse: 8 Bit, Anfangsbits: 1 1 0

Klasse D: Multicast, Anfangsbits: 1 1 1 0

Klasse E: For Future Use, Anfangsbits: 1 1 1 1 0

Eigenschaft einer 0.0.0.0 IP-Adresse.

nicht routbar

Platzhalter-Adresse

Bezeichnung einer 127.x.x.x Adresse.

Localhost (soll den Host nicht verlassen)

Was sind Multicast Adressen?

effizientes versenden von Datenpaketen von 1 Sender an Vielzahl von Empfängern

Was sind private IP-Adressen?

sind von IANA im Internet nicht vergeben (kann aus dem Internet heraus nicht zugegriffen werden)

reserviert für private Nutzung, damit sie in lokalen Netzwerken (Intranet) genutzt werden können

in verschiedenen Intranets beliebig oft nutzbar

Was ist NAT und warum wird es eingesetzt?

Network Address Translation ist ein Verfahren im Router, das private IP-Adressen in eine öffentliche IP-Adresse umwandelt. So können Geräte im lokalen Netzwerk ins Internet und IPv4-Adressen werden gespart

Was sind Broadcast-Adressen?

Sind Adressen mit denen Informationen an alle Geräte und Komponenten eines Netzwerks übertragen werden können

Was ist CIDR?

Classless Inter-Domain Routing hat Netzklassen abgelöst

Größe eines Netzwerks nicht mehr durch IP-Adresse bestimmt, sondern mit zusätzlicher Subnetmask

Netzklassen sollte man trotzdem kennen

Nenne Nachteile von IP-Adressen.

Zahlen schwierig zu merken

Beim Wechsel in anderes Netzwerk neue IP nötig

Wird ein Netz zu groß, brauchen alle Geräte neue Adressen

Warum braucht man Subnetting?

Subnetting teilt ein großes Netzwerk in kleinere Teilnetze auf

Dadurch wissen Router, in welchem Bereich sich eine IP-Adresse befindet und können Daten gezielt weiterleiten

Nenne Nachteile von Subnetting.

Netzlasterhöhung. TCP/IP müssen verlorene Datenpakete erneut anfordern oder senden

Kommt ein neuer Host hinzu, dauert es sehr lange bis alle Router davon mitbekommen

Was ist eine Subnetzmaske und in welcher Kombination wird sie verwendet?

Eine Subnetzmaske besteht aus 32 Bit und wird immer in Kombination mit der IP-Adresse verwendet

Sie ist eine Bitmaske und gibt an wie viele Bits bei einer IP-Adresse den Netzanteil ausmachen

Aus was besteht eine Subnetzmaske?

Netzanteil (1er-Bits)

Hostanteil (Rest)

Nenne Vorteile von Subnetting.

Größeres Netz in kleine Subnetze unterteilen

Broadcastdomäne verkleinern

Kollisionsdomäne verkleinern

Performance und Übersich im Netzwerk erhöhen

Was ist Supernetting?

Gegenteil zu Subnetting

Anzahl der max. Hosts im Netzwerk erhöht

Mehrere Netze zusammengefasst