Cours CY201

1/87

Earn XP

Description and Tags

On baise la prof

Name | Mastery | Learn | Test | Matching | Spaced | Call with Kai |

|---|

No analytics yet

Send a link to your students to track their progress

88 Terms

Que veut dire les lettres dans PESTEL

Politiques - Economiques - Sociaux - Technologique - Environnementaux et Légaux

Définition de la gouvernance

Les concepts, objectifs et processus par lesquels les organisations peuvent évaluer, contrôler, surveiller et communiquer les processus relatifs à la sécurité de l’information.

Qu’es ce que la fameuse triade

Qu’es ce que la fameuse triade

Confidentialité - Intégrité et Disponibilité

Donne moi un scenario qui affecte le point disponibilité de la triade

Un système bancaire est down quand tu vx faire un paiement. Donc innaceptable.

Donne moi un scenario qui affecte le point intégrité de la triade

Un attaquant intercepte un virement et modifie le montant avant qu’il soit traité, compromettant l’intégrité des données.

Donne moi un scenario qui affecte le point confidentialité de la triade

Une personne sans droit accèdes à une liste de compte et mot de passe

C’est quoi la Loi 25 ?

Loi québécoise qui renforce la protection des renseignements personnels dans les organisations.

La Loi 25 est-elle obligatoire ?

Oui, pour toutes les entreprises au Québec.

Grande ligne de la Loi 25 ?

Consentement, transparence, responsabilité et protection des données.

C’est quoi C-26 ?

Projet de loi canadien sur la cybersécurité des infrastructures critiques.

C-26 est-il obligatoire ?

Oui (une fois adopté), pour les secteurs critiques.

Provenance de C-26 ?

Gouvernement du Canada.

Grande ligne de C-26 ?

Obligations de sécurité + déclaration des incidents.

C’est quoi le NIST ?

Organisme américain qui publie des normes en cybersécurité.

Le NIST est-il obligatoire ?

Non, mais très utilisé comme référence.

Provenance du NIST ?

États-Unis.

Grande ligne du NIST ?

Framework basé sur : Identify, Protect, Detect, Respond, Recover.

C’est quoi le GDPR ?

Règlement européen sur la protection des données personnelles.

Le GDPR est-il obligatoire ?

Oui, pour toute organisation traitant des données de citoyens de l’UE.

Provenance du GDPR ?

Union européenne.

Grande ligne du GDPR ?

Protection des données, consentement, droits des utilisateurs.

Différence principale entre Loi 25, GDPR, NIST et C-26 ?

Loi 25 et GDPR = lois sur données personnelles, C-26 = cybersécurité nationale, NIST = cadre de bonnes pratiques non obligatoire.

Qu’est-ce que la violance technologique

Suivre, espionner, accéder de façon non consentie aux données et appareils ou utiliser la technologie pour faire violence ( harcèlement, intimidation, extorsion, revenge porn, tourmenter psychologiquement) - dans un contexte de violence conjugale.

Les bonnes pratique face à la violance conjugale

empathie

C’est quoi le fardeau de la preuve ?

Obligation de démontrer qu’un fait est vrai devant un tribunal.

Quel est le niveau de preuve en droit civil ?

preuve convaincante (prépondérance des probabilités).

Exemple de contexte civil ?

Droit de la famille (ex : aliénation familiale).

Quel est le niveau de preuve en droit criminel ?

Preuve irréfutable (hors de tout doute raisonnable).

Particularité du criminel ?

Nécessite des preuves solides et une expertise rigoureuse.

Problème mentionné en criminel ?

Manque de cadre légal pour certains cas (ex : contrôle coercitif).

Différence entre preuve civile et criminelle ?

Civil = convaincre / probabilités, Criminel = certitude presque absolue.

C’est quoi une matrice des risques ?

Outil pour évaluer un risque selon sa gravité et sa probabilité.

Comment calcule-t-on un risque ?

Gravité × Probabilité = Incidence du risque.

Niveaux de gravité ?

Négligeable, Mineure, Modérée, Majeure, Catastrophique.

Niveaux de probabilité ?

Très probable, Probable, Possible, Peu probable, Très peu probable.

Niveaux d’incidence du risque ?

Faible, Modérée, Élevée.

Étapes d’une matrice des risques ?

Identifier → Gravité → Probabilité → Calcul → Prioriser.

Pourquoi utiliser une matrice des risques ?

Pour prioriser les risques et prendre des décisions.

C’est quoi une matrice des risques ?

Outil qui évalue un risque selon sa probabilité et sa gravité.

Quels sont les 2 axes d’une matrice des risques ?

Probabilité et gravité (impact).

À quoi sert la matrice des risques ?

Prioriser les risques à traiter.

Comment calcule-t-on le niveau de risque ?

Probabilité × gravité.

Plus le score est élevé, ça signifie quoi ?

Le risque est plus critique.

Quelles sont les 4 stratégies de gestion des risques ?

Accepter, transférer, diminuer, éliminer.

Accepter un risque, ça veut dire quoi ?

Ne rien faire et assumer le risque.

Transférer un risque, ça veut dire quoi ?

Le faire porter à un tiers (ex : assurance).

Diminuer un risque, ça veut dire quoi ?

Réduire sa probabilité ou son impact.

Éliminer un risque, ça veut dire quoi ?

Supprimer complètement la source du risque.

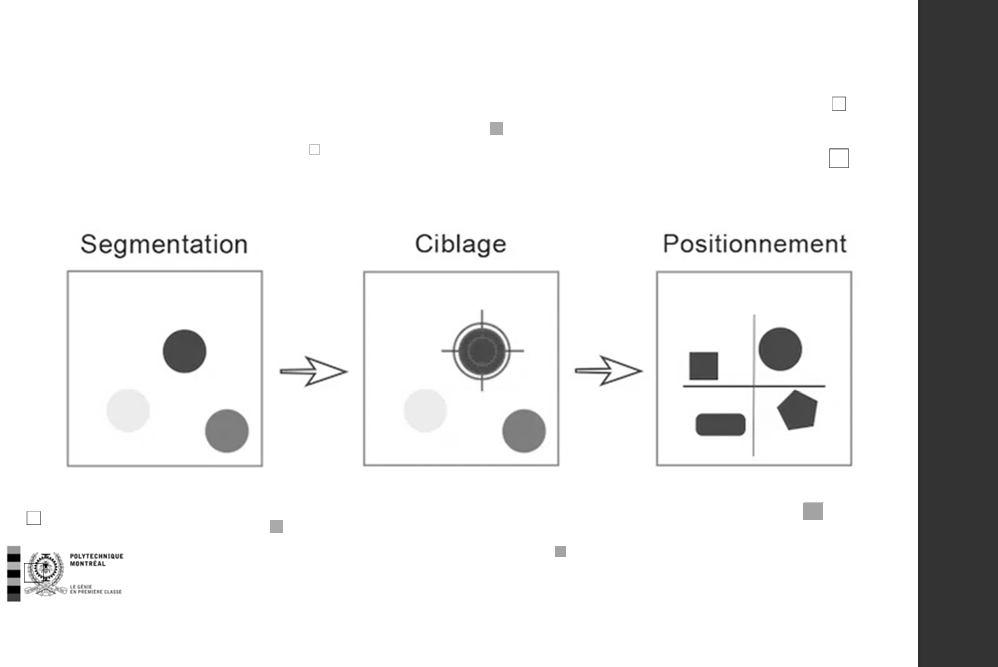

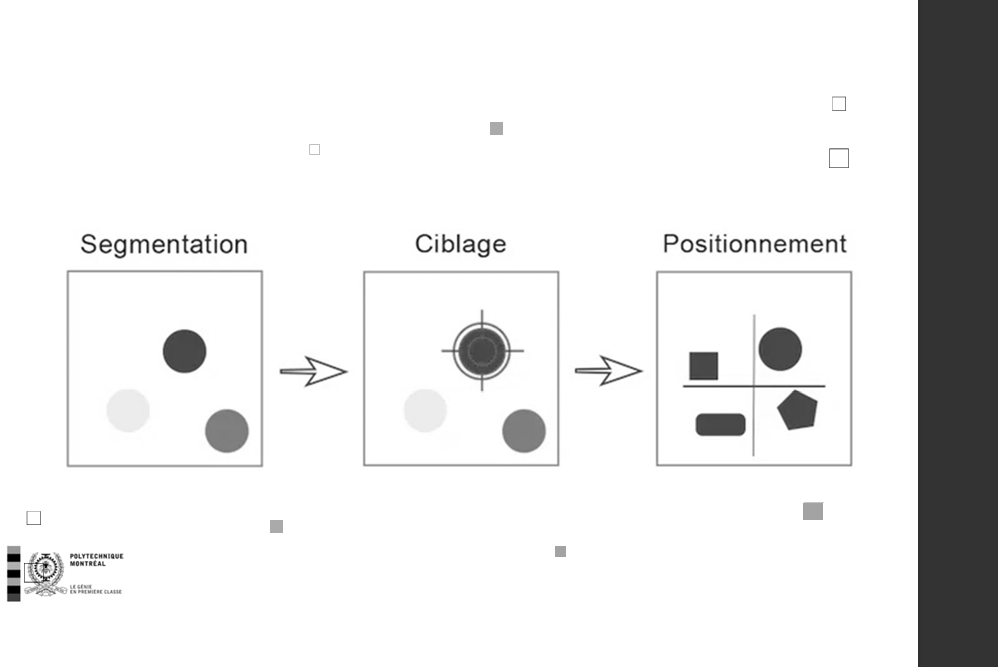

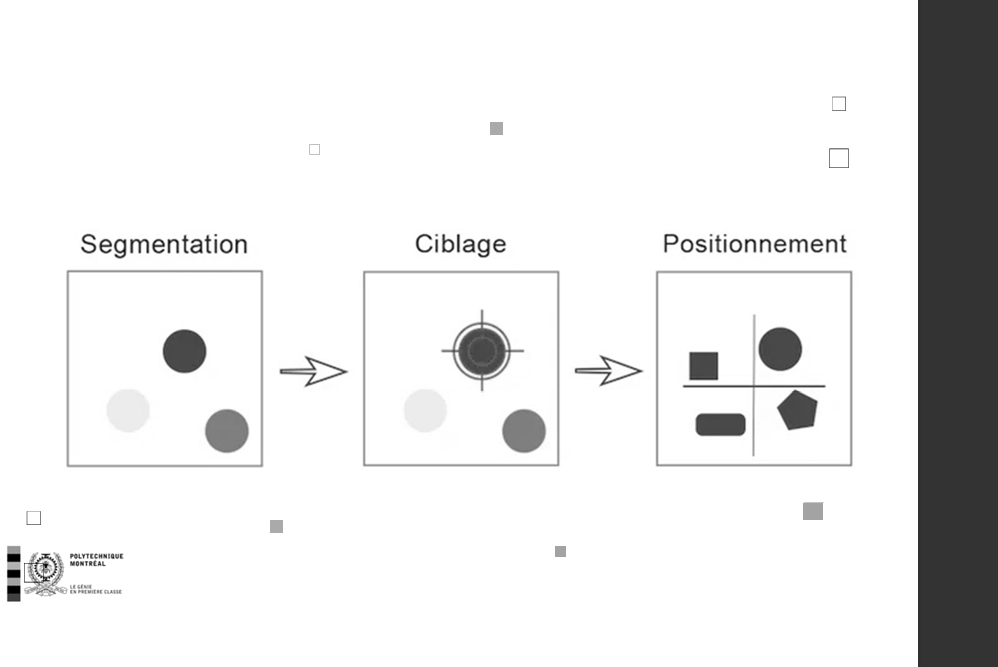

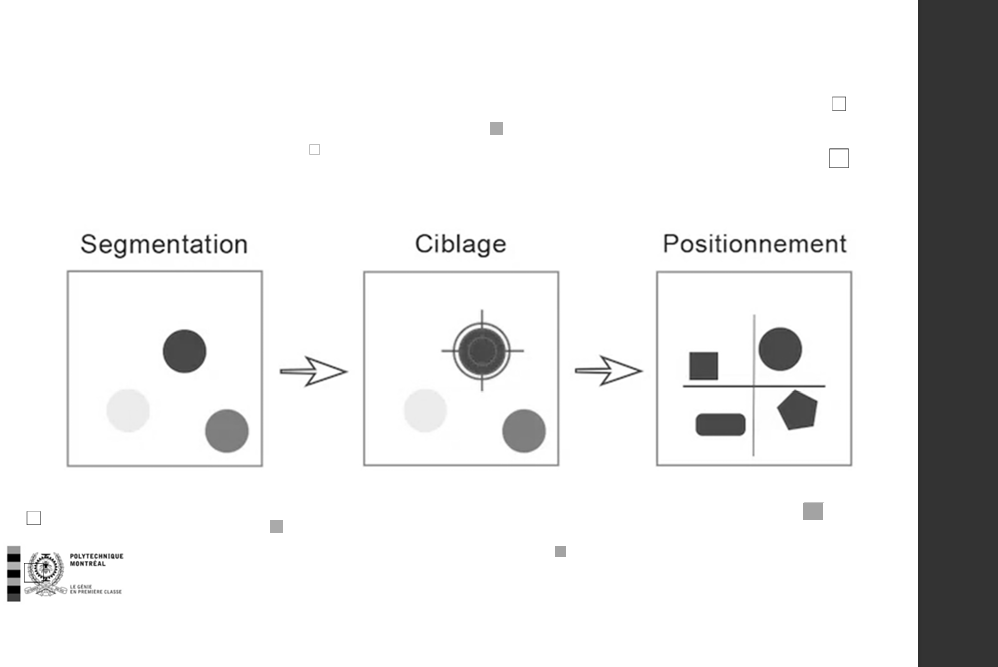

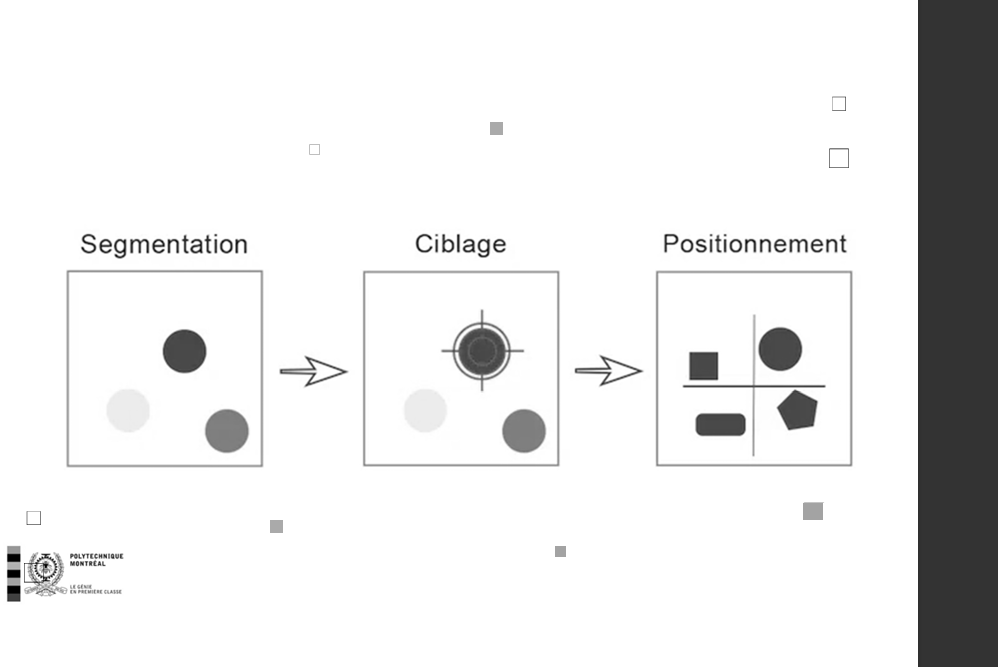

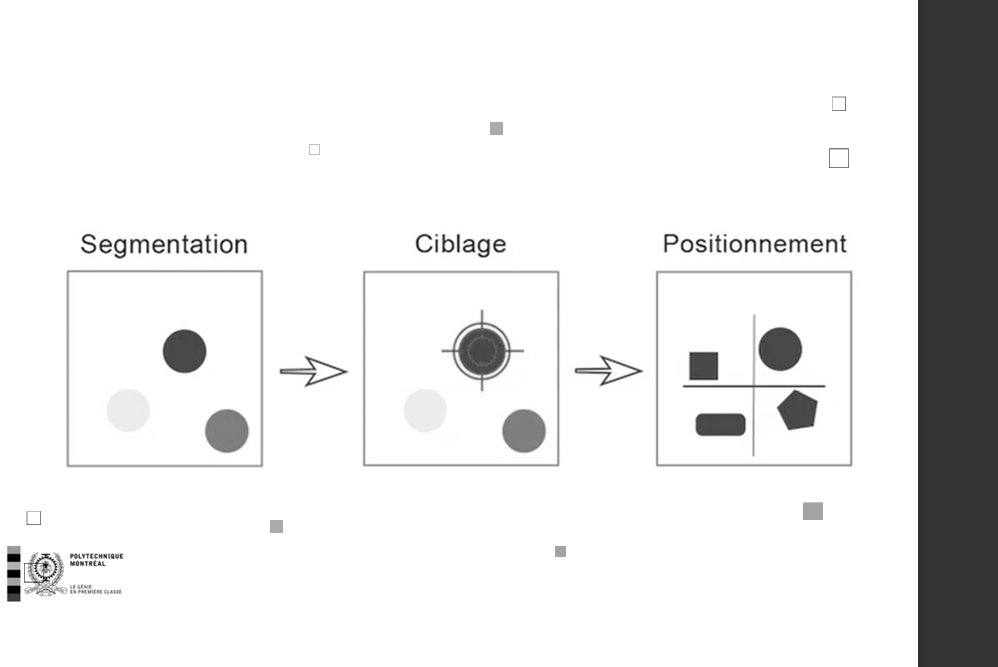

c’est quoi la segmentation ?

Diviser un marché en groupes de clients similaires.

Pourquoi faire de la segmentation ?

Mieux comprendre les différents types de clients.

C’est quoi le ciblage ?

Choisir le segment de clients à viser.

Pourquoi faire du ciblage ?

Concentrer ses efforts sur les clients les plus pertinents.

C’est quoi le positionnement ?

Définir l’image que l’on veut dans la tête des clients.

Objectif du positionnement ?

Se différencier des concurrents.

Objectif d’un programme de sensibilisation ?

Informer et influencer les comportements du grand public.

Peut-on changer les comportements rapidement ?

Non, la sensibilisation est rapide mais le changement prend du temps.

La sensibilisation seule suffit-elle à changer les attitudes ?

Non, elle ne garantit pas un changement de comportement.

Sur quoi faut-il se concentrer en sensibilisation ?

Les freins, les perceptions et les personnes influentes.

Que signifie SMART ?

Spécifique, Mesurable, Accessible, Réaliste, Temporel.

Pourquoi intégrer la cybersécurité à la culture de l’organisation ?

Pour qu’elle soit adoptée par tous, pas seulement par les équipes techniques.

Les formations et outils techniques suffisent-ils ?

Non, ils ne suffisent pas à eux seuls.

Pourquoi nommer des champions en cybersécurité ?

Pour promouvoir les bonnes pratiques à l’interne.

Pourquoi parler le bon langage en cybersécurité ?

Pour être compris par tous les employés.

Pourquoi formaliser les attentes ?

Pour clarifier les responsabilités et comportements attendus.

Pourquoi préparer la crise ?

Pour réagir efficacement en cas d’incident.

C’est quoi un plan de communication-marketing intégré ?

Un plan structuré pour analyser, planifier et exécuter une stratégie marketing

Que contient la mission ?

Le “pourquoi” et les objectifs corporatifs.

Quels outils pour analyser la situation ?

PESTEL, SWOT, carte de positionnement.

Que définit la stratégie ?

Audience, objectifs marketing et communication, budget.

Que comprend le marketing mix ?

Axe de communication, 5P, choix des moyens, messages.

Que comprend l’implémentation ?

Calendrier, mise en action, suivi des résultats.

Comment bâtir une culture de cybersécurité ?

En intégrant la cybersécurité dans les pratiques et la culture organisationnelle.

Pourquoi désigner un responsable de la culture cyber ?

Pour assurer le leadership et la cohérence des actions.

Pourquoi utiliser un langage qui résonne ?

Pour que les employés comprennent et adhèrent.

Pourquoi intégrer la cybersécurité à l’évaluation ?

Pour responsabiliser les employés.

Pourquoi faire des exercices (tabletop/incendie) ?

Pour préparer les employés aux incidents réels.

C’est quoi un PCA ?

Plan pour assurer la continuité des activités en cas d’incident.

Quel est le but principal du PCA ?

Permettre à l’entreprise de continuer à fonctionner malgré une perturbation

Quelle première question pose un PCA ?

Quels sont les risques cyber auxquels l’entreprise est exposée ?

Que doit prévoir le PCA pour les systèmes ?

Comment continuer à fonctionner si les systèmes sont altérés.

Que signifie le temps d’arrêt maximal tolérable ?

Durée maximale acceptable d’interruption des activités.

C’est quoi une simulation de phishing ?

Test pour évaluer la réaction des employés face à une attaque de phishing.

Quelle est la première étape d’une simulation de phishing ?

Préparation de l’attaque.

Que comprend la campagne de phishing ?

Envoi de faux courriels aux employés.

Que fait-on après la campagne ?

Analyse des résultats et création de rapports.

Quelle est la dernière étape ?

Sensibilisation et formation des employés.

But principal d’une simulation de phishing ?

Réduire les risques en formant les utilisateurs.